[Bijdrage aan de bundel Wie is U? Identiteit, privacy & politiek (deel 5 in de serie The Next Ten Years).]

[Bijdrage aan de bundel Wie is U? Identiteit, privacy & politiek (deel 5 in de serie The Next Ten Years).]

Er zit een wrange paradox in de huidige verzameldrift. Terwijl dataverzamelaars enerzijds wonderen verwachten van het koppelen en verwerken van alle gegevens die ze vergaren – betere gebruikersprofielen en risicoanalyses maken, sporen beter natrekken, misdaad voorkomen, monitoring opschroeven, logistiek en efficiëntie verbeteren, kosten drukken enzovoorts – zijn ze anderzijds vaak te nonchalant met het beheer van die gegevens.

Te veel mensen hebben toegang tot gegevens, gegevens worden onversleuteld bewaard en gekopieerd, laptops en USB-sticks zijn niet beveiligd, computernetwerken zijn onvoldoende afgeschermd of hebben een architectuur die meer let op gebruiksgemak dan op veiligheid, et cetera. Het gevolg: rondslingerende en ontsnapte verzamelingen persoonsgegevens. Zulke ‘ongelukjes’ worden data breaches genoemd, oftewel datalekken.

In Engeland is het rapporteren over datalekken een nationale hobby geworden. Nadat diverse ambtenaren kort na elkaar cd’s kwijtraakten met daarop de gegevens van miljoenen burgers (compleet met adres, geboortedatum, gezinssamenstelling, bankrekening en soms zelfs hun saldo), werd de Britse pers alert. Er verschenen vaker artikelen over interne documenten die open en bloot op websites stonden, wagenwijde lekken in software, en verloren of verkeerd bezorgde cd’s met persoonsgegevens.

Aanvankelijk zagen de meeste mensen weinig reden tot bezorgdheid. Stom van die ambtenaren natuurlijk, maar ach, veel kwaad kon het toch niet? Toen de Britse sociale dienst cd’S verloor met daarop de adressen, geboortedata en rekeningnummers van 25 miljoen landgenoten, schreef Jeremy Clarkson – de presentator van het populaire BBC-programma Top Gear – een badinerend artikel in de Sunday Times. Dat gekakel van de critici was overtrokken, met zulke informatie kun je immers niets aanvangen. Pestend publiceerde Clarkson zijn eigen rekeningnummer.

In een mum van tijd wist iemand zich toegang tot Clarksons rekening te verschaffen en maakte een maandelijkse afschrijving van vijfhonderd pond naar een goed doel aan. Clarkson is sindsdien van mening veranderd: zorgvuldig omgaan met andermens’ gegevens is belangrijker dan we vermoeden. 1

Vanaf dat moment veranderde de toonzetting in de pers. Datalekken zijn nu serieus nieuws in Engeland. Er struikelde sindsdien zelfs een minister over.

Wat zijn eigenlijk de risico’s van datalekken? Dat hangt ervan af wat er lekt en wie dat doorheeft.

Identiteitsfraude neemt overal in het Westen toe. Wie slechts een paar persoonsgegevens van een ander heeft, blijkt daarmee al een heel eind te kunnen komen. En naarmate we meer registreren over mensen, wordt het interessanter je als een ander voor te doen. Steeds meer mensen ontberen de juiste papieren: ze zijn onverzekerd, onvoldoende gediplomeerd of niet kredietwaardig. Ze hebben schulden, een strafblad of geen paspoort. Of ze kunnen papier B niet krijgen omdat ze papier A niet hebben. Voor al die mensen zijn de personalia van anderen interessant: die bieden een schone lei, de juiste opstap. Zodoende is grootschalig misbruik en doorverkoop van persoonsgegevens inmiddels een lucratief terrein voor de misdaad geworden; lastig te achterhalen, veilig (want zonder fysieke confrontatie, en van achter het toetsenbord te doen), en in bulk uitvoerbaar. Identiteitsdiefstal is de witte-boordenvariant op ordinaire beroving.

Je rekening kan geplunderd worden, zoals Clarkson ondervond. Iemand die een kopie van je paspoort heeft, kan op jouw naam allerlei transacties aangaan. Iemand kan met een pre-paid mobieltje, aangeschaft op vertoon van jouw paspoort, een politicus bedreigen. (Dat overkwam Renate Tromp, die zodoende in alle vroegte door een arrestatieteam van haar bed werd gelicht en urenlang vastzat; jaren later verstijft ze nog altijd van schrik als ze een politiesirene hoort. 2) Wie je rekeningnummer en je adres weet, kan op jouw naam een tweede rekening openen, daar je spaargeld naar doorsluizen en dat vervolgens opnemen. Wie je BSN heeft, kan eenvoudig je naam, adres, geboortedatum en verzekeringsmaatschappij achterhalen en op jouw naam een medische behandeling ondergaan. Daarvoor draait weliswaar je verzekering op en niet jijzelf, maar je hebt er de rest van je leven last van dat er dingen in je medisch dossier staan die er niet thuishoren – gegevens uit een dossier krijgen is altijd moeilijker dan ze erin krijgen. Je vingerafdruk, die sinds de nieuwe paspoortwet centraal is opgeslagen, bleek niet goed beveiligd en duikt nu geregeld op bij afrekeningen in het criminele circuit.

Ook zonder dat derden er misbruik van maken, kan het akelig zijn als je gegevens op straat liggen. Want al roepen we in koor dat we niets te verbergen hebben, toch heeft iedereen wel íets dat-ie liever niet wereldkundig gemaakt ziet of door Google geïndexeerd weet.

De buren kunnen ontdekken dat jullie zoon geen longontsteking had maar stierf aan aids; je baas dat je vroeger in de gevangenis hebt gezeten of verslaafd was. De verdenking van geweldpleging die de politie maandenlang volhield en die je eindelijk kon ontzenuwen, belandt alsnog op straat; en waar rook is, is vuur, nietwaar? Je hebt liever niet dat iedereen weet dat jij en je lief relatietherapie volgen, welk salaris je precies verdient, hoeveel geld je maandelijks uitgeeft aan Swarovski-kristal, of onder welke naam je op datingsites actief bent. Als de bedrijfsagenda op straat ligt, kan je vrouw ontdekken dat je dat weekend helemaal geen congres in Rotterdam had. Of je geheime telefoonnummer wordt bekend, zodat de gewelddadige echtgenoot waarvan je met moeite wist te scheiden, je opnieuw traceert. Om maar een greep te doen.

Maar eigenlijk is het verzoek ons nadeel toe te lichten misplaatst. We hoeven helemaal niet te bewijzen dat we in onze belangen geschaad worden als bedrijven en instanties die erop staan onze gegevens los te pulken, daar vervolgens slordig mee omgaan. De zaak ligt precies andersom. Instanties die onze gegevens verzamelen, moeten ons bewijzen dat ze zeer zorgvuldig met die gegevens omgaan.

Ook in Nederland zijn datalekken aan de orde van de dag. 3 Ze ontstaan door slordigheid of onnadenkendheid van de mensen die beroepshalve met persoonsgegevens werken. Je kunt daarbij denken aan verloren laptops, websites waar gevoelige informatie voor het oprapen ligt, open directory’s die door Google zijn geïndexeerd, data die niet versleuteld zijn, rondslingerende USB-sticks, verdwaalde cd’s, bestanden die door een typefout aan de verkeerde mensen worden gemaild, afgedankte computers of harde schijven waar nog van alles op blijkt te staan.

In de beeldvorming zijn hackers doorgaans het probleem. We hebben een landelijke politieafdeling die zich met dergelijke cybercriminaliteit bezighoudt, er zijn dikke overheidsnota’s over geschreven, en zodra een hacker gegevens jat staan de kranten er vol van.

De praktijk wijst anders uit, en rapport na rapport onderschrijft dat. De overgrote meerderheid van de boosdoeners – van onnadenkende datalekkers tot kwaadwillende datajatters – bestaat uit werknemers en onderaannemers. De mensen die met die data werken zijn naar schatting verantwoordelijk voor 60 tot 90 procent van alle lekken. 4 Er gaan voorts, zo blijkt, geregeld maanden overheen voordat iemand iets doorheeft. Vaak weet zo’n bedrijf of instantie helemaal niet waar alle gegevens die ze verzamelen en gebruiken zich eigenlijk bevinden of wie er allemaal toegang tot hebben, laat staan dat er een deugdelijk plan is voor de bescherming en monitoring van die data. Meestal wordt een lek pas ontdekt wanneer een goedhartige buitenstaander het meldt, en weet niemand hoe lang het al bestond.

Het is niet alleen onachtzaamheid; er zit soms moedwil bij. Een onderzoek tijdens een Nederlandse computerbeurs wees uit dat de meerderheid van de IT’ers er geen been in ziet om bij dreigend ontslag waardevolle data te stelen. ‘Sommige automatiseerders hebben dit al uit voorzorg gedaan […] De datadieven gebruiken in de meeste gevallen een USB-stick om hun buit mee te nemen. Als men mag kiezen is de klantendatabase favoriet, gevolgd door productinformatie, bedrijfsplannen, gebruikersnamen en wachtwoorden en HR informatie.’ 5

Bedrijven en instanties hebben zelden beleid over beheer, bescherming en uitbesteding van gegevens; ook dat zou je onder moedwil kunnen scharen. Het betekent immers dat werknemers (of onderaannemers) op dit vlak onvoldoende worden opgevoed of gecoacht. Als het besef te weinig leeft dat persoonsgegevens een hoge mate van bescherming verdienen, worden procedures en regels daaromheen al snel als rompslomp terzijde geschoven. Natuurlijk is het makkelijker om snel even een kopietje van een volledige dataverzameling te vragen aan een collega dan om een gericht en met redenen omkleed verzoek in te dienen – maar of iets handig is, kan nooit het leidende argument zijn.

Banken hebben dat wél geleerd: bij hen valt klantinformatie per definitie samen met hooggevoelige informatie. Hun procedures voor beheer en toegang van klantgegevens zijn dientengevolge zeer strikt. Niet alleen omdat de klanten anders weglopen, ook omdat de Nederlandse Bank strenge eisen stelt aan de vertrouwelijkheid en bescherming van die gegevens: wie te vaak de fout in gaat, kan fluiten naar zijn status als bank. Wee het gebeente van de bankemployé die klantgegevens mee naar huis neemt.

De striktheid rond gegevensbescherming die banken in acht nemen, is lang niet in alle sectoren doenlijk. Bij banken werkt het doordat vertrouwelijkheid en betrouwbaarheid van gegevens de core business is. Voorts is deze bedrijfstak meer dan bijna elke andere sector vertrouwd met automatisering, en zijn procedures en regels rondom dataverwerking er gegrondvest in traditie en cultuur. En dan zit er nog die toezichthouder bovenop.

Talloze andere branches, van vervoersbedrijven tot gezondheidszorg, hebben inmiddels eveneens te maken met grote hoeveelheden gevoelige informatie die dagelijks worden verwerkt. Zij ontberen echter die bancaire traditie. Sommige branches, zoals bijvoorbeeld de zorgsector, hebben zelfs een volledig tegengestelde cultuur, een die juist is geschoeid op het zo snel en volledig mogelijk delen van gegevens. Elektronische patiëntendossiers zijn gebouwd om informatie snel te kunnen uitwisselen, niet om die zo goed mogelijk voor anderen af te schermen.

Tel daarbij op dat ziekenhuizen en huisartsen amper budget hebben voor adequate automatisering. Plus dat het de bedoeling is dat alle betrokken (para)medici patiëntgegevens overal moeten kunnen raadplegen. Plus dat de patiënt zelf vanuit z’n eigen huis alle medische gegevens moet kunnen inzien die op de diverse locaties over hem worden bewaard.

Wie iets van databeveiliging weet, huivert bij dit scenario. Ik vond het dan ook niet vreemd maar wel onverteerbaar ernstig toen bij een test bleek dat een groep veiligheidsdeskundigen met wie ik samenwerkte, via internet vrij simpel toegang wist te krijgen tot alle 1,2 miljoen patiëntgegevens van een streekziekenhuis. We konden die gegevens niet alleen kopiëren en weggooien, maar ook veranderen. En als wij dat konden, konden anderen dat ook. We hebben een dikke week in alle gegevens gegrasduind en hele databases van links naar rechts verhuisd en weer terug, en het ziekenhuis – dat had ingestemd met de proef en dus op haar qui vive was – merkte niks. 6

De zorg weet hoe belangrijk actuele en correcte patiëntgegevens zijn en hoe belangrijk het medisch geheim is. Maar de sector is niet ingesteld op het grootschalig beheren, verwerken en afschermen van dergelijke gevoelige en kostbare gegevens. Dat is hun vak ook helemaal niet.

En dus zijn er talloze incidenten met elektronische dossiers. Van verloren laptops tot medisch personeel dat het ziekenhuisnetwerk per ongeluk met een virus infecteert, zodat alle computers op hol slaan en geen enkele arts nog bij een dossier kan. Van een slecht beveiligd landelijk bestand van iedereen die opiaten krijgt voorgeschreven, tot honderdduizenden medische dossiers die openlijk op internet belanden.

Maar omdat de zorg begrijpt hoe belangrijk het zorgvuldige beheer van dergelijke gegevens is, is hen goed aan het verstand te brengen dat het anders moet. Het concept datahygiëne – dusdanig netjes met gegevens omgaan dat je geen risico’s voor de patiënt veroorzaakt – kun je daar met enige inspanning ingang doen vinden, temeer daar het aansluit bij een bekend concept.

Geen arts die erover piekert een niet-steriel mes in een patiënt te zetten, geen verpleegkundige die iemand injecteert met een eerder gebruikte naald, geen tandarts zonder autoclaaf en geen chirurg die niet grondig haar handen wast voor een operatie. Allemaal heel onhandig, tijdrovend en duur, maar toch is ’t broodnodig – en onderhand volkomen in de dagelijkse praktijk ingebakken. Ook niet-medici zijn inmiddels doordrongen van het belang van alledaagse hygiëne. Niet drinken uit stilstaand water op straat. Niet je schoenen afborstelen boven je eten. Niet in andermans gezicht hoesten. Oppassen met rauwe eieren en rauwe kip. En je neus snuit je in een zakdoek.

Zo zou het rond gegevens ook horen te gaan. Iedereen die met andermans gegevens werkt, hoort thuis te zijn in datahygiëne. Gegevens niet zonder versleuteling kopiëren. Geen gevonden USB-sticks in een computer stoppen. Bestanden niet even in een onbeschermde directory parkeren. Laptops die in een netwerk worden geprikt, geen toegang geven tot interne databases. Harde schijven die worden weggegooid, eerst schoonvegen of demonteren. Wellicht dat we dan gaandeweg verschrikt terugdeinzen als iemand een onbeveiligde USB-stick in een computer steekt en we het vies vinden als gegevens niet versleuteld worden overgedragen.

Een samenleving die zo structureel steunt op datastromen, kan het zich niet permitteren slordig te zijn met diezelfde gegevens. Het wordt tijd dat we gaan nadenken over datahygiëne: hoe voorkomen we vervuiling en lekken van data, hoe beschermen we gegevens, hoe verifiëren we ze – en dus: hoe beschermen we onszelf.

Een praktijk van datahygiëne ontwikkelen helpt, maar het zal niet voldoende zijn. Sinds kort wordt daarom nagedacht over een meldplicht voor datalekkages. De plannen zijn helaas beperkt; zo wil de EU de telecomaanbieders verplichten datalekken voortaan te melden, maar blijven alle andere vergaarders – van banken tot zorg, van bedrijfsleven tot overheidsinstanties – buiten schot. Me dunkt dat ook zij onder zo’n meldplicht horen te vallen.

De hoop is dat bedrijven en overheden uit angst voor reputatieschade zorgvuldiger met onze gegevens zullen omspringen. Toch is een meldplicht een karig instrument: het dwingt openbaarheid af over iets dat nu vaak onbekend blijft, maar het kwaad is dan al geschied. Zelf ben ik er daarom voorstander van dat bedrijven en instanties die data lekken, voortaan fikse boetes krijgen opgelegd: Als slordig zijn meer kost dan laksheid bespaart, wordt datahygiëne economisch rendabel. 7 Ook kunnen we overwegen om mensen die een datalek vinden met een bonus uit die boetepot te belonen.

Vermoedelijk snijdt dat mes aan twee kanten. Allereerst zullen instanties en bedrijven hopelijk een degelijker databeleid ontwikkelen, nadenken over informatiearchitectuur en procedures, en hun werknemers opvoeden. Hopelijk zullen ze, als ze aansprakelijk worden gesteld voor datalekken, leren de logs te onderzoeken die allerlei computers nu vruchteloos produceren zonder dat iemand ooit de moeite neemt ze door te vlooien. De wetenschap dat er bonusjagers rondlopen die speuren naar datalekken, houdt iedereen extra scherp.

Ten tweede zullen bedrijven en instanties zich hopelijk afvragen welke data ze nu écht nodig hebben. Iedereen wil aldoor meer gegevens van ons hebben en onze gedragingen liefst real-time vastleggen. Voor zowat alles moet je je registreren, en bijna alles wat we doen leidt tot digitale sporen die aan ons worden onttrokken en worden opgeslagen. De vergaar- en bewaardrift van bedrijven en overheid kent weinig grenzen, terwijl de nadelen daarvan nu eenzijdig en uitsluitend bij de burgers worden gelegd.

Schrappen in de gegevens die iedereen maar te hooi en te gras opeist, is bepaald geen overbodige luxe. Waarom moet ik, als ik bij Belbios een bioscoopkaartje wil kopen, daar eerst een account aanmaken waarin ik verplicht moet invullen hoe ik heet, hoe oud ik ben, waar ik woon en of ik een man of een vrouw ben? Het enige persoonsgegeven dat ze nodig hebben voor een internetbetaling is mijn e-mailadres, zodat ze me een bevestiging kunnen sturen nadat mijn bank hen heeft gemeld dat transactie XYZ is afgehandeld. Waarom willen ze al die extra gegevens, die ze ook nooit kregen toen klanten gewoon aan de kassa verschenen? Wat doen ze ermee, behalve ze – waarschijnlijk – slecht beveiligen? Moet ik kwetsbaar worden omdat hun marketingafdeling het leuk vindt te weten welke films aanslaan bij vrouwen boven de vijftig?

Belangrijker nog is dat de overheid competent wordt op datagebied. Hoe kan een overheid die wil dat we ons voor alles identificeren, in hemelsnaam brakke OV-chipkaarten accepteren die zo makkelijk te vervalsen zijn als de Mifare-chip? Hoe kan diezelfde overheid zo zwaar leunen op vingerafdrukken, het enige biometrische kenmerk dat we overal in overvloed achterlaten; vingerafdrukken, die in twintig seconden te jatten en na te maken zijn op een manier waarmee je elke controle fopt?

Noten:

Vandaag besluit de Eerste Kamer over het elektronisch patiëntendossier. De regering hamert op de snelle landelijke uitwisseling van medische gegevens. Maar overal waar iemand in zijn eigen omgeving met meerdere zorgverleners tegelijk te maken heeft – binnen ziekenhuizen, tussen huisarts en specialisten – wordt informatie allang elektronisch uitgewisseld. Daar is geen landelijk dossier voor nodig.

Vandaag besluit de Eerste Kamer over het elektronisch patiëntendossier. De regering hamert op de snelle landelijke uitwisseling van medische gegevens. Maar overal waar iemand in zijn eigen omgeving met meerdere zorgverleners tegelijk te maken heeft – binnen ziekenhuizen, tussen huisarts en specialisten – wordt informatie allang elektronisch uitgewisseld. Daar is geen landelijk dossier voor nodig.

Niet eerder is er zoveel publiciteit geweest rond de uitreiking van de

Niet eerder is er zoveel publiciteit geweest rond de uitreiking van de

Vanavond ben ik te gast bij

Vanavond ben ik te gast bij

Met ingang van deze week ben ik geregeld te gast bij

Met ingang van deze week ben ik geregeld te gast bij  We worden in Nederland stelselmatig in onze privacy beknot. Nu kun je iets terug doen, door de grofste privacyschendingen van het afgelopen jaar te nomineren voor een

We worden in Nederland stelselmatig in onze privacy beknot. Nu kun je iets terug doen, door de grofste privacyschendingen van het afgelopen jaar te nomineren voor een

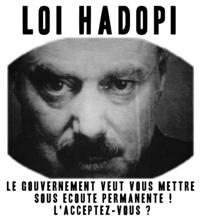

De Franse ‘Three strikes’ wetgeving – wanneer een rechtenorganisatie zegt dat je hun auteursrecht schendt, krijg je een formele waarschuwing van je ISP en na drie waarschuwingen wordt je internetverbinding voor een jaar afgesloten – is sterk omstreden. Afgelopen jaar hebben al 100.000 Franse internetters zo’n waarschuwing gekregen.

De Franse ‘Three strikes’ wetgeving – wanneer een rechtenorganisatie zegt dat je hun auteursrecht schendt, krijg je een formele waarschuwing van je ISP en na drie waarschuwingen wordt je internetverbinding voor een jaar afgesloten – is sterk omstreden. Afgelopen jaar hebben al 100.000 Franse internetters zo’n waarschuwing gekregen.

Robert M., verdacht van grootschalig kindermisbruik en van het maken en downloaden van kinderporno, bleek zijn computerbestanden te hebben versleuteld. De reacties bestreken een voorspelbaar scala. Van het goedbedoelde maar naïeve ‘Zo’n wachtwoord kun je toch kraken?’, via het stoere ‘Laat mij maar even een uurtje alleen met die gast…’ tot het botte, maar evenzeer naïeve ‘We moeten encryptie voortaan verbieden!’

Robert M., verdacht van grootschalig kindermisbruik en van het maken en downloaden van kinderporno, bleek zijn computerbestanden te hebben versleuteld. De reacties bestreken een voorspelbaar scala. Van het goedbedoelde maar naïeve ‘Zo’n wachtwoord kun je toch kraken?’, via het stoere ‘Laat mij maar even een uurtje alleen met die gast…’ tot het botte, maar evenzeer naïeve ‘We moeten encryptie voortaan verbieden!’

[Voor het tijdschrift Lover, aflevering 2011-01. (Deze column verschijnt pas eind maart in druk, maar omdat-ie toch wel erg actueel is, zet ik hem nu alvast op mijn blog.)]

[Voor het tijdschrift Lover, aflevering 2011-01. (Deze column verschijnt pas eind maart in druk, maar omdat-ie toch wel erg actueel is, zet ik hem nu alvast op mijn blog.)]

De nieuwsrubriek EenVandaag wijdt vanavond (18:15, Ned. 1) een item aan kinderporno en encryptie, waarin ik word geïnterviewd. (De uitzending staat inmiddels

De nieuwsrubriek EenVandaag wijdt vanavond (18:15, Ned. 1) een item aan kinderporno en encryptie, waarin ik word geïnterviewd. (De uitzending staat inmiddels